Si llevas un tiempo navegando por Internet (especialmente, descargando archivos de servicios de almacenamiento en la nube, guiño guiño), te habrás encontrado más de una vez con un CAPTCHA. Este sistema de seguridad, cuyo nombre hace referencia a Completely Automated Public Turing test to tell Computers and Humans Apart (en español, Prueba de Turing pública completamente automatizada para diferenciar computadoras de humanos), está diseñado para diferenciar entre ser humanos y bots en la red.

Principalmente, se utiliza para evitar el uso automatizado de servicios en línea, como el envío masivo de formularios o la creación de cuentas falsas. Se caracterizan por presentar pruebas con textos distorsionados, selección de imágenes o problemas matemáticos. También está el servicio reCAPTCHA de Google, el cual es gratuito, suele requerir clicar en un botón («No soy un robot»), y protege los sitios web del spam y otros abusos.

Aunque resultan molestos, porque a veces no está muy claro qué es lo que piden, son eficientes para evitar que Internet «se descontrole» (pero es cuestión de tiempo que la inteligencia artificial no tenga problemas para solucionarlos más rápido y mejor que los seres humanos). Sin embargo, han desarrollado un malware disfrazado de CAPTCHA que es tan tonto y brillante a la vez que más de una víctima caerá en sus garras.

Nunca escribas nada desconocido en Ejecutar de Windows

Cada vez más sitios web de descargas ilegales están implementando una especie de nuevo «CAPTCHA» que pide a los usuarios una serie de pasos inusuales para acceder al contenido. El primero es pulsar la combinación de teclas Windows + R. El segundo, presionar Ctrl+V. Y el tercero, presionar la tecla Enter.

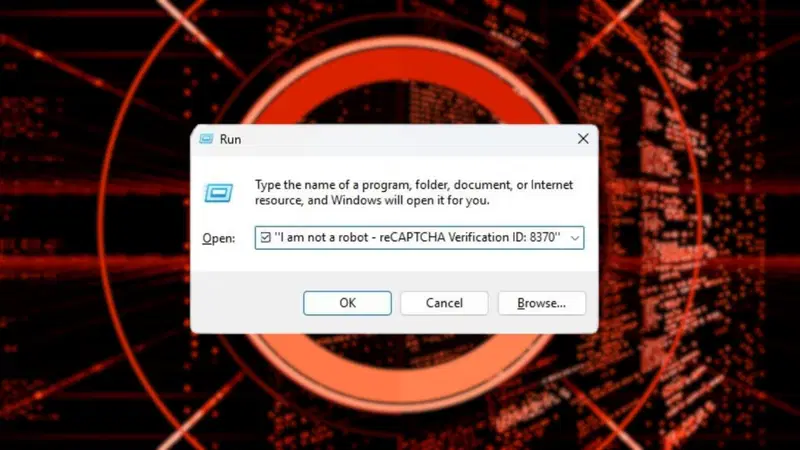

El caso es que la ventana emergente de «verificación» quiere que el usuario ejecute el comando «Ejecutar» (valga la redundancia), pegue un fragmento de texto que el sitio web coló en el portapapeles mediante JavaScript al hacer clic en el botón «No soy un robot», y luego pulse la tecla Enter para que empiece la «magia».

El texto que el sitio web pide al usuario introducir en el comando «Ejecutar» es parecido a «I am not a robot – ID de verificación de reCAPTCHA: XXXX». Aunque parece una frase inocente, en ella está oculto un comando Mshta que descarga un archivo de un servidor web.

Los archivos suelen estar camuflados como archivos multimedia o HTML, pero en realidad se tratan de herramientas diseñadas para rastrear información personal del sistema y reenviarla a una ubicación remota, o un troyano que quiere tomar el control del equipo de forma remota.

Como recoge el blog oficial de seguridad de Malwarebytes Labs, este método solo funciona en ordenadores con sistema operativo Windows. Los equipos con GNU/Linux, macOS y dispositivos móviles están a salvo. Aunque la gente con ciertos conocimientos informáticos puede sospechar de realizar tal acción para descargar un archivo, es probable que los que carezcan de ellos sigan los pasos para acceder al contenido, lo que es un grave error, pues estaría comprometiendo la seguridad de su equipo.

La configuración predeterminada de Windows 10 y 11, que son los sistemas operativos de Microsoft más recientes (aunque el soporte oficial de Windows 10 acabará a finales de año), debería marcar los archivos descargados como maliciosos al proceder de fuentes desconocidas. Ante la duda, la mejor defensa es no descargar nada que proceda de sitios web de dudosa procedencia.

El artículo Ha aparecido un nuevo malware disfrazado de ‘CAPTCHA’ para Windows: es tan estúpido y brillante a la vez que puede funcionar fue publicado originalmente en Urban Tecno.

Dejar una contestacion