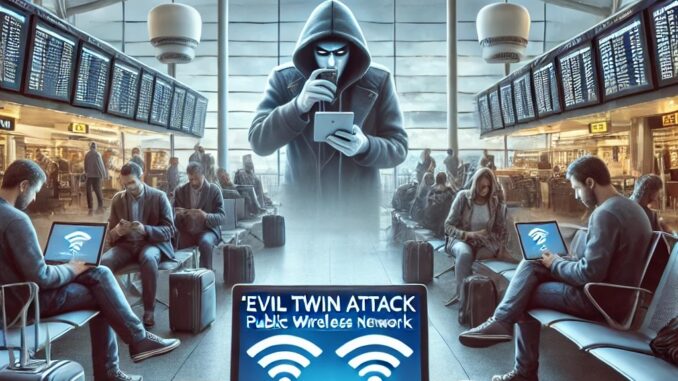

La detención de un ciberdelincuente este verano en la terminal de un aeropuerto en Australia mientras llevaba a cabo los llamados evil twin attacks para capturar contraseñas de redes sociales, claves de correo y de otros servicios online ha disparado las alarmas sobre el incremento en este tipo de actuaciones, cuyo mecanismo de actuación no es especialmente conocido por muchos usuarios.

El procedimiento es sencillo: un delincuente utiliza un ordenador u otro dispositivo para crear, en un lugar público como una estación de tren, un aeropuerto o un hotel, una red WiFi con el mismo nombre que la red pública existente con alguna pequeña variación, a veces con palabras como free o guest añadidas al nombre, espera a que alguien se conecte a ella, y captura datos del usuario cuando intenta conectarse a su correo electrónico o a otros servicios.

En ocasiones, el ciberdelincuente clona el portal de conexión de una WiFi oficial, y aprovecha para que cualquier dispositivo que haya memorizado esa red se conecte automáticamente a ella, e introduzca alguna contraseña. Dado que la cultura de ciberseguridad es aún una gran desconocida para muchos y que aún es habitual para numerosos usuarios utilizar la misma contraseña en varios servicios, basta en ocasiones con capturar un identificador y una contraseña para que, al probarlos en otros servicios habituales, surjan oportunidades para separar a algunos incautos de su dinero.

La forma de evitar los evil twin attacks es, en primer lugar, evitar ese tipo de redes compartidas y optando en su lugar por conexiones a redes telefónicas a través del smartphone. Si a pesar de todo uno necesita conectarse a una red pública, la recomendación general es, en primer lugar, que nos fijemos muy bien en su nombre y características, que eliminemos la contraseña tras haberla utilizado para evitar que pueda ser aprovechada por alguien que, posteriormente, clone ese portal de acceso, y que evitemos, en la medida de lo posible, llevar a cabo operaciones especialmente sensibles, como puede ser una conexión a nuestro banco o a algún otro tipo de operador financiero. Y por supuesto, como solución ideal, el uso de una red privada virtual (VPN) que cifre todo el tráfico que sale de nuestro ordenador y, por lo tanto, impida que si caemos en una red dedicada a espiar lo que hacemos, solo pueda capturar tráfico completamente cifrado.

La mejor forma de elegir una VPN es sabiendo que mantenerla es algo que cuesta dinero, y que por tanto, suele ser mejor evitar las gratuitas, que para asegurar su sostenibilidad suelen entrar en algún tipo de acuerdos de venta de nuestros datos y hábitos. El artículo que me parece más recomendable para elegir una VPN es que que todos los años publica Ernesto Van der Sar en TorrentFreak titulado «Which VPN providers really take privacy seriously?«, en el que analiza únicamente redes privadas virtuales con política de no logging, es decir, que no almacenan registro alguno sobre la actividad de sus usuarios, y no porque vayamos a dedicarnos a hacer nada ilegal, sino porque es la verdadera garantía de que nuestros datos no llegan a ningún sitio más que a donde deben legítimamente llegar.

Si habitualmente tienes que utilizar redes WiFi en lugares públicos, ten en cuenta estos consejos, y trata de aplicar alguna de las precauciones correspondientes. Los ciberdelincuentes se sofistican cada vez más, y la operativa de este tipo de evil twin attacks es relativamente fácil y accesible para ellos, con un potencial interesante para hacerse con datos sensibles que puedan ser explotados o vendidos posteriormente.

Todos podemos llegar a caer en algún momento en algún tipo de ataque. Pero por lo menos, no lo pongamos fácil.

Dejar una contestacion